安华金和数据库防火墙系统

一. 产品概述

安华金和数据库防火墙系统(简称DBFirewall),是一款针对应用侧异常数据访问的数据库安全防护产品。

DBFirewall采用主动防御机制,通过学习期行为建模,预定义风险策略;并结合数据库虚拟补丁、注入规则和应用关联防护机制,实现数据库的访问行为控制、高危风险阻断和可疑行为审计。

二. 产品价值

2.1防止外部黑客攻击

威胁:黑客利用Web应用漏洞,进行SQL注入,或以Web应用服务器为跳板,利用数据库自身漏洞进行攻击和侵入。

防护:通过虚拟补丁技术捕获和阻断漏洞攻击行为,通过SQL注入特征库捕获和阻断SQL注入行为。

2.2防止内部高危操作

威胁:系统维护人员、外包人员、开发人员等,拥有直接访问数据库的权限,有意无意的高危操作将对数据造成破坏。

防护:通过限制系统表和敏感对象的访问权限、限定SQL更新和删除操作的影响行、限定No Where语句更新和删除操作、限定drop、truncate等高危操作,以避免大规模损失。

2.3防止应用违规操作

威胁:业务操作人员和开发人员,通过应用系统非法登录数据库,并执行违规操作,篡改或盗取敏感数据。

防护:通过应用关联识别,捕获应用账号和应用IP等信息,结合风险行为管控机制,实现应用关联防护,阻断非法的应用登陆和操作行为。

2.4防止敏感数据泄漏

威胁:黑客、开发人员通过应用批量下载敏感数据,内部维护人员远程或本地批量导出敏感数据。

防护:基于字段级“与/或”关联设置,建立敏感数据组,限定敏感数据的访问时间、地址和账户信息,并针对高危操作执行业务阻断和语句拦截。

三. 产品优势

3.1全面的入侵防御技术

提供业界领先的数据库攻击行为检测和阻断技术:

虚拟补丁技术:针对CVE公布的数据库漏洞,提供特征检测技术。

高危访问控制技术:提供对数据库用户的登录、操作行为控制,能够根据地点、时间、用户、操作类型、对象等特征定义高危访问行为。

SQL注入禁止技术:提供SQL注入特征库 。

返回行超标禁止技术:提供对敏感表的返回行数控制。

SQL黑名单技术:提供对非法SQL的语法抽象描述。

3.2业务连续性保障能力

DBFirewall支持多种网络部署模式,并不断完善“高可用容灾”机制,以增强数据库业务连续性保持能力,并在金融、互联网和物流等大型应用场景得到验证。

多层bypass能力

支持硬件断电bypass和软件异常bypass能力,支持手动bypass功能,保障在应急情况下,随时绕过网络避免异常阻断。

网络三通

提供三通模式,保障在流量异常情况下,实现业务系统流量放行,以保障异常高压力下的业务连续性。

双机部署模式

产品主备、双活模式继承网络拓扑结构,并通过网络协议或HA跳线进行主备间探测与切换;采用会话同步、策略同步机制,保障多设备间的一致性。

系统支持与F5等负载均衡设备的联动。

3.3高端应用场景支撑

为适应运营商、金融等高端应用场景,DBFirewall提供服务器架构的设备,后台基于多进程并行处理机制,实现高并发、高流量下的数据库安全防护。

高效的协议解析

大并发会话处理

网络透传预警机制

四. 功能特性

4.1支持数据库类型

Oracle、SQLServer、DB2、Informix、Sybase、Cache等国外主流数据库

MySQL、PostgreSQL等开源数据库

达梦、GBase、金仓、Oscar等国内主流数据库

4.2风险行为管控

口令攻击:限定客户端、账户的失败登录频次。

访问规则:针对应用端、客户端及时间元素,限定账户的非法访问行为。

操作规则:针对高危语句操作、SQL注入、批量数据篡改和大规模数据泄露等风险行为防护。

漏洞防护:提供虚拟补丁功能防止数据库漏洞攻击行为。

频次拦截:提供周期内频次操作的防护策略。

4.3应用关联防护

基于应用端插件部署,关联应用层的访问和数据库层的访问操作请求,可以追溯到应用层的原始访问者及请求信息,实现精确关联匹配。基于捕获到的应用端IP和账号信息,可引用到安全防护策略,结合其他策略规则,建立应用关联防护体系。

4.4敏感数据防护

可针对数据库字段设置规则,并基于“与/或”关系的灵活排列组合,建立敏感数据组。针对不同种类的数据库结构,完善敏感对象的操作规则。例如Oracle、SQLServer数据库,可针对数据库名称、数据库实例、Schema等不同层级,进行深入解析和防护规则设置。

4.5虚拟补丁技术

CVE已公布2000+数据库安全漏洞,入侵者可利用漏洞进行数据库攻击。基于数据库厂商提供的漏洞补丁进行修复,在升级过程中存在稳定性隐患,企业也很难抽调资源及时更新;

DBFirewall提供虚拟补丁防护机制,可修补的数据库漏洞包括:缓冲区溢出、权限提升、拒绝服务攻击等20多类;功能覆盖多种数据库,可提供400个以上的默认补丁,并针对国内主流漏洞检测工具的扫描进行有效的应对。

4.6黑白名单支持

DBFirewal通过学习模式以及SQL语法分析构建动态模型,形成SQL白名单和SQL黑名单,对符合SQL白名单的语句放行,对符合SQL黑名单特征的语句阻断。

4.7阻断与拦截

在会话阻断的基础上,提供“语句拦截”技术,仅针对产生风险的语句行为进行拦截,保持同一会话内其他语句的正常操作。

4.8风险行为分析

聚焦于风险行为审计,可针对风险、语句、会话三个层级提供专业的统计、分析界面,并在此基础上进行关联查询,深入挖掘风险来源和风险行为模型,实现风险行为分析和问题追踪。

五. 典型部署

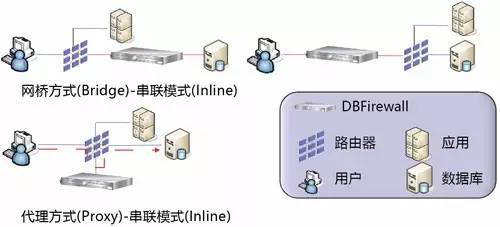

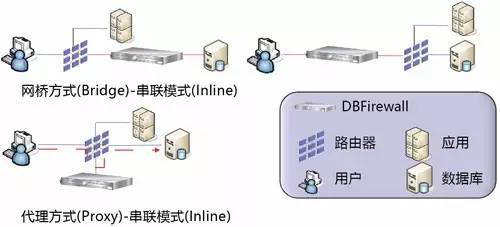

5.1串联模式

DBFirewall支持两种串联模式:

透明网桥模式: 在网络上物理串联接入DBFirewall,所有用户访问的网络流量均串联流经设备,并支持bypass容灾机制,通过透明网桥技术,客户端看到的数据库地址不变。

代理接入模式:并联接入DBFirewall设备,客户端逻辑连接防火墙设备地址,防火墙设备转发流量到数据库服务器;通过代理接入模式,网络拓扑结构不变。

5.2双机部署模式

为提高串联模式下的安全性和高可用性,DBFirewall支持HA双机部署模式,实现系统异常情况下的主备切换,并基于会话同步和策略同步机制,实现双机模式下的系统信息交互。

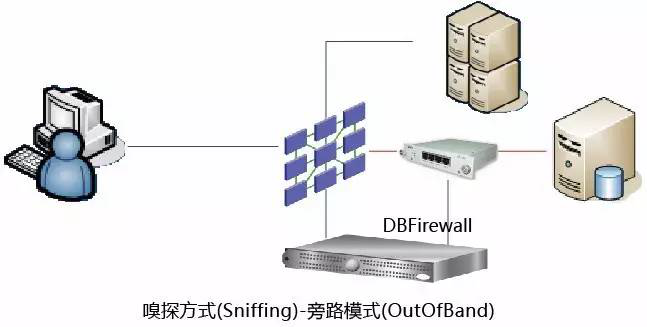

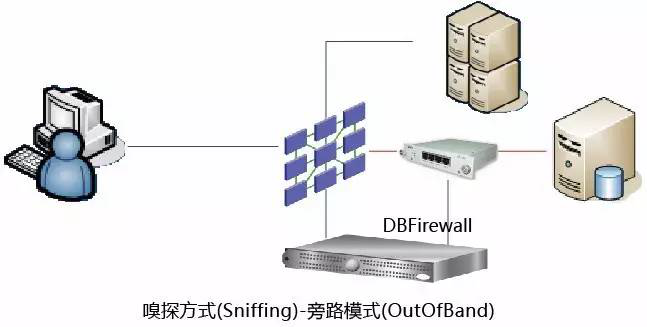

5.3旁路部署模式

DBFirewall设备不直接接入网络,而是通过TAP、SPAN等技术将网络流量映射到防火墙设备;通过旁路部署模式既不改变网络拓扑,也不在应用链路上增加新的设备点。

5.4虚拟化部署

支持虚拟环境部署,可适用于主流的私有云环境。可基于以下两种方式进行实时串联防御:

虚拟交换机串接

适用于数据库和应用在同一虚拟环境下,依赖虚拟交换机(VSwitch)搭建透明网桥,类似于传统防护产品的网络部署方式。

代理模式部署

适用于复杂的虚拟化网络环境,防火墙基于虚拟网卡设置代理IP,转发流量到数据库服务器,从而实现虚拟环境下的数据库安全防护。